Αυτές τις μέρες, κάθε ανθρώπινη δραστηριότητα σχετίζεται βαθιά με τα υπολογιστικά συστήματα. Αυτό τεχνολογία υπολογιστών εφαρμόζεται σε κάθε εφαρμογή στον τομέα της υγειονομικής περίθαλψης, της εκπαίδευσης, των τραπεζών, του λογισμικού και του μάρκετινγκ. Ωστόσο, μπορεί να αναρωτηθείτε πώς οι οργανισμοί προστατεύουν τις πληροφορίες τους και πώς οι τραπεζικές σας συναλλαγές διατηρούνται εμπιστευτικές. Η απάντηση σε όλα αυτά είναι «Κρυπτογραφία». Σχεδόν το 90% των ιστότοπων του Διαδικτύου εφαρμόζουν οποιονδήποτε τύπο υπηρεσίας κρυπτογραφίας για τη διαχείριση των ευαίσθητων δεδομένων τους. Επίσης, η κρυπτογραφία προστατεύει τις πληροφορίες του Gmail σε κρυπτογραφημένη μορφή καθώς αυτά τα δεδομένα επιπλέουν σε όλα τα κέντρα δεδομένων της Google. Έτσι, η κρυπτογραφία αποτελεί το βασικό χαρακτηριστικό για τη διαφύλαξη των κοινών πληροφοριών.

Τι είναι η κρυπτογραφία;

Η κρυπτογραφία είναι η μέθοδος μετάδοσης ασφαλών δεδομένων και επικοινωνιών μέσω λίγων κωδικών, έτσι ώστε μόνο ο προορισμένος να γνωρίζει τις πραγματικές πληροφορίες που μεταδίδονται. Αυτή η μορφή διαδικασίας παρεμποδίζει μη εξουσιοδοτημένη προσβασιμότητα για τα δεδομένα. Έτσι, με σαφήνεια το ίδιο το όνομα δείχνει ότι το 'crypt' αναφέρεται στο 'κρυφό' στο 'γράψιμο'. Η κωδικοποίηση πληροφοριών στην κρυπτογραφία ακολουθεί μαθηματικές υποθέσεις και λίγους υπολογισμούς που περιγράφονται ως αλγόριθμοι. Τα κωδικοποιημένα δεδομένα μεταδίδονται έτσι ώστε να καθιστά δύσκολη την εύρεση των αρχικών δεδομένων. Αυτά τα σύνολα κανόνων χρησιμοποιούνται στις διαδικασίες ψηφιακής υπογραφής, ελέγχου ταυτότητας για την ασφάλεια δεδομένων, ανάπτυξης κρυπτογραφικών κλειδιών και για τη διασφάλιση όλων των οικονομικών συναλλαγών σας. Κυρίως, η κρυπτογραφία ακολουθείται από τους οργανισμούς για να ακολουθήσουν τους στόχους:

Μυστικότητα - Τα μεταδιδόμενα δεδομένα δεν πρέπει να είναι γνωστά από εξωτερικά μέρη εκτός από το συγκεκριμένο άτομο.

Αξιοπιστία - τα δεδομένα δεν μπορούν να τροποποιηθούν κατά την αποθήκευση ή μεταφορά μεταξύ του αποστολέα και του αποδέκτη προορισμού που δεν έχουν κανένα είδος τροποποίησης.

Μη απόρριψη - Μόλις μεταδοθούν τα δεδομένα, ο αποστολέας δεν έχει καμία πιθανότητα να τα αρνηθεί στις μεταγενέστερες φάσεις.

Αυθεντικοποίηση - Τόσο ο αποστολέας όσο και ο παραλήπτης πρέπει να τεκμηριώσουν τις δικές τους ταυτότητες σχετικά με τα μεταδιδόμενα και ληφθέντα δεδομένα.

βασική ροή κρυπτογραφίας

Τύποι κρυπτογραφίας

Σε κρυπτογράφηση , η κρυπτογράφηση των πληροφοριών ταξινομείται ως τρεις τύποι όπου αυτοί συζητούνται παρακάτω:

Συμμετρική Κρυπτογραφία Κλειδιού - Αυτό ονομάζεται επίσης ως κρυπτογραφία ιδιωτικού ή μυστικού κλειδιού. Εδώ, τόσο ο δέκτης πληροφοριών όσο και ο αποστολέας χρησιμοποιούν ένα μόνο κλειδί για την κρυπτογράφηση και την αποκρυπτογράφηση του μηνύματος. Το συχνό είδος κρυπτογραφίας που χρησιμοποιείται σε αυτήν τη μέθοδο είναι το AES (Advanced Encryption System). Οι προσεγγίσεις που εφαρμόζονται μέσω αυτού του τύπου είναι πλήρως εξορθολογισμένες και γρηγορότερες. Λίγοι τύποι κρυπτογραφίας συμμετρικού κλειδιού είναι

- ΟΙΚΟΔΟΜΙΚΟ ΤΕΤΡΑΓΩΝΟ

- Μπλοκ κρυπτογράφησης

- DES (Σύστημα κρυπτογράφησης δεδομένων)

- RC2

- ΙΔΕΑ

- Blowfish

- Κρυπτογράφηση ροής

συμμετρική κρυπτογράφηση

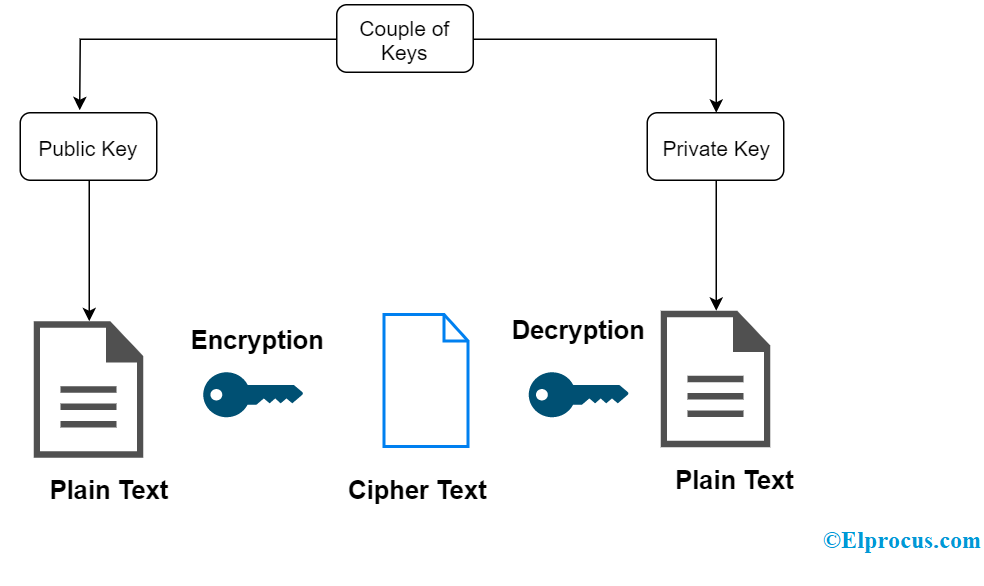

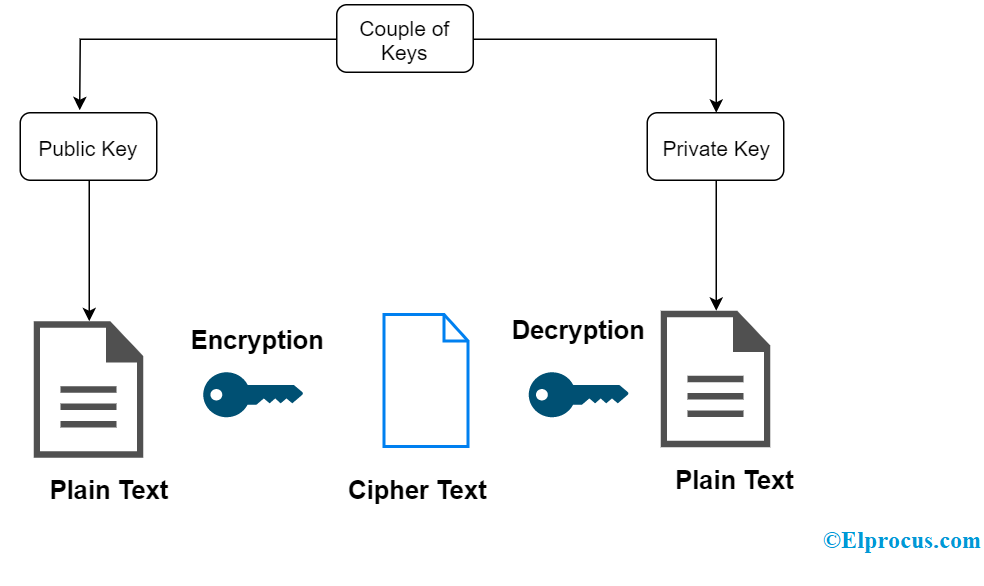

Ασύμμετρη Κρυπτογραφία Κλειδιών

Αυτό ονομάζεται επίσης κρυπτογραφία δημόσιου κλειδιού. Ακολουθεί μια ποικίλη και προστατευμένη μέθοδο για τη μετάδοση πληροφοριών. Χρησιμοποιώντας μερικά πλήκτρα, τόσο ο αποστολέας όσο και ο παραλήπτης ακολουθούν διαδικασίες κρυπτογράφησης και αποκρυπτογράφησης. Ένα ιδιωτικό κλειδί αποθηκεύεται σε κάθε άτομο και το δημόσιο κλειδί είναι κοινόχρηστο σε όλο το δίκτυο, έτσι ώστε ένα μήνυμα να μπορεί να μεταδοθεί μέσω δημόσιων κλειδιών. Το συχνό είδος κρυπτογραφίας που χρησιμοποιείται σε αυτήν τη μέθοδο είναι RSA. Η μέθοδος δημόσιου κλειδιού είναι πιο ασφαλής από εκείνη ενός ιδιωτικού κλειδιού. Λίγα από τα είδη κρυπτογράφησης ασύμμετρων κλειδιών είναι:

- RSA

- DSA

- PKC

- Τεχνικές ελλειπτικής καμπύλης

ασύμμετρη κρυπτογράφηση

Λειτουργία κατακερματισμού

Η λήψη του αυθαίρετου μήκους του μηνύματος ως είσοδος και η παράδοση ενός σταθερού μήκους της εξόδου είναι ο αλγόριθμος που ακολουθείται από μια συνάρτηση κατακερματισμού. Ονομάζεται επίσης ως μαθηματική εξίσωση λαμβάνοντας αριθμητικές τιμές ως είσοδο και παράγει το μήνυμα κατακερματισμού. Αυτή η μέθοδος δεν θα χρειαστεί κανένα είδος κλειδιού καθώς λειτουργεί σε μονόδρομο σενάριο. Υπάρχουν διάφοροι κύκλοι λειτουργιών κατακερματισμού και κάθε γύρος θεωρεί την είσοδο ως πίνακα του πρόσφατου μπλοκ και παράγει την τελευταία δραστηριότητα γύρου ως έξοδο. Λίγες από τις λειτουργίες του κατακερματισμού είναι:

- Digest 5 μηνύματος (MD5)

- RIPEMD

- Ρουφήχτρα

- SHA (Αλγόριθμος ασφαλούς κατακερματισμού)

συνάρτηση κατακερματισμού

Εργαλεία κρυπτογραφίας

Κρυπτογράφηση Τα εργαλεία είναι πιο χρήσιμα στις περιπτώσεις επιβεβαίωσης υπογραφής, υπογραφής κώδικα και για την εκτέλεση άλλων δραστηριοτήτων κρυπτογραφίας. Εδώ είναι τα εργαλεία κρυπτογραφίας που χρησιμοποιούνται ευρέως.

Διακριτικό ασφαλείας

Αυτό το διακριτικό χρησιμοποιείται για την επαλήθευση του χρήστη. Ένα διακριτικό ασφαλείας υποτίθεται ότι είναι κρυπτογραφημένο για την εκτέλεση μιας προστατευμένης ανταλλαγής πληροφοριών. Επίσης, παρέχει πλήρη κατάσταση για το πρωτόκολλο HTTP. Έτσι, το διακριτικό που διαμορφώνεται από την πλευρά του διακομιστή χρησιμοποιείται από ένα πρόγραμμα περιήγησης για να συνεχίσει με την κατάσταση. Σε γενικές γραμμές, είναι η μέθοδος που κινείται με απομακρυσμένο έλεγχο ταυτότητας.

JCA

Αυτό είναι το εργαλείο που χρησιμοποιείται για την εξουσιοδότηση της διαδικασίας κρυπτογράφησης. Αυτό το εργαλείο μπορεί να ονομαστεί κρυπτογραφικές βιβλιοθήκες Java. Αυτές οι βιβλιοθήκες Java περιλαμβάνονται με προκαθορισμένες δραστηριότητες όπου αυτές πρέπει να εισαχθούν πριν από την εφαρμογή. Αν και είναι η βιβλιοθήκη Java, λειτουργεί αναλογικά με άλλα πλαίσια και έτσι υποστηρίζει την ανάπτυξη πολλαπλών εφαρμογών.

SignTool.exe

Αυτό είναι το δημοφιλές εργαλείο που χρησιμοποιείται κυρίως από τη Microsoft για την υπογραφή των αρχείων. Η προσθήκη υπογραφής και χρονικής σφραγίδας σε οποιοδήποτε είδος αρχείου είναι η εξέχουσα δυνατότητα που υποστηρίζεται από αυτό το εργαλείο. Με τη χρονική σήμανση στο αρχείο, διατηρεί τη δυνατότητα ελέγχου ταυτότητας του αρχείου. Όλη η δυνατότητα στο SignTool.exe εξασφαλίζει αυξημένη αξιοπιστία του αρχείου.

Λιμενεργάτης

Χρησιμοποιώντας το docker μπορεί κανείς να δημιουργήσει τεράστιες εφαρμογές. Οι πληροφορίες που διατηρούνται στο docker είναι εντελώς σε κρυπτογραφημένη μορφή. Σε αυτό, η κρυπτογραφία πρέπει να ακολουθείται αυστηρά για να μετακινηθεί με κρυπτογράφηση δεδομένων. Επιπλέον, τόσο τα αρχεία όσο και οι πληροφορίες είναι κρυπτογραφημένες, επιτρέποντας έτσι σε κανέναν να έχει πρόσβαση σε πράγματα που δεν έχουν ακριβές κλειδί πρόσβασης. Το Docker θεωρείται επίσης ως cloud storage που επιτρέπει στους χρήστες να διαχειρίζονται τις πληροφορίες είτε σε ειδικό είτε κοινόχρηστο υπηρέτης .

CertMgr.exe

Αυτό είναι το αρχείο εγκατάστασης όπως είναι σε μορφή .exe-extension. Το CertMgr είναι καλό για τη διαχείριση διαφόρων πιστοποιητικών. Μαζί με αυτό, χειρίζεται ακόμη CRL όπου αυτές είναι λίστες ανάκλησης πιστοποιητικών. Ο στόχος της κρυπτογράφησης στην ανάπτυξη πιστοποιητικών είναι να διασφαλίσει ότι οι πληροφορίες που ανταλλάσσονται μεταξύ των μερών προστατεύονται περισσότερο και αυτό το εργαλείο υποστηρίζει την προσθήκη επιπλέον bit στην προστασία.

Έλεγχος ταυτότητας με χρήση κλειδιού

Εδώ, οι κρυπτογραφημένες πληροφορίες πρέπει να αποκρυπτογραφηθούν μέσω κλειδιών. Οι κανονικές πληροφορίες κατανοούνται εύκολα από όλους, ενώ οι κρυπτογραφημένες πληροφορίες είναι γνωστές μόνο από τον προορισμό του χρήστη. Αυτό το εργαλείο έχει δύο είδη τεχνικών κρυπτογράφησης και είναι:

- Συμμετρική Κρυπτογραφία Κλειδιού

- Ασύμμετρη Κρυπτογραφία Κλειδιών

Έτσι, τα εργαλεία κρυπτογραφίας χρησιμοποιούνται κυρίως σε κάθε ασφαλή δραστηριότητα και υπάρχουν πολλά διαθέσιμα εργαλεία όπου οι χρήστες μπορούν να επιλέξουν αυτό ανάλογα με τις ανάγκες τους.

Αλγόριθμοι

ο αλγόριθμοι κρυπτογραφίας συμπεριλάβετε τα ακόλουθα.

Σε αυτόν τον τομέα IoT, η ασφάλεια έχει μεγαλύτερη σημασία. Παρόλο που στην πράξη υπάρχουν πολλοί μηχανισμοί ασφαλείας, δεν διαθέτουν την ικανότητα να παρουσιάζουν έξυπνες εφαρμογές που κυκλοφορούν σήμερα κυρίως για το λογισμικό που λειτουργεί με εξοπλισμό περιορισμού πόρων. Κατά συνέπεια, οι αλγόριθμοι κρυπτογράφησης τέθηκαν σε εφαρμογή διασφαλίζοντας βελτιωμένη ασφάλεια. Λοιπόν, μερικοί από τους κρυπτογραφικούς αλγόριθμους έχουν ως εξής:

Τριπλό DES

Αναλαμβάνοντας τον συμβατικό μηχανισμό DES, το τριπλό DES εφαρμόστηκε επί του παρόντος στις προσεγγίσεις ασφαλείας. Αυτοί οι αλγόριθμοι επιτρέπουν στους χάκερ να αποκτήσουν τελικά τη γνώση για να ξεπεράσουν με μια εύκολη προσέγγιση. Αυτή ήταν η εκτενώς εφαρμοζόμενη προσέγγιση από πολλές από τις επιχειρήσεις. Το Triple DES λειτουργεί με 3 πλήκτρα με 56 bits ανά κάθε πλήκτρο. Όλο το μήκος του κλειδιού είναι το μέγιστο των bits, ενώ οι ειδικοί υποστηρίζουν ότι το 112-bit σε ένταση κλειδιού είναι πιο πιθανό. Αυτός ο αλγόριθμος χειρίζεται να κάνει μια αξιόπιστη απάντηση κρυπτογράφησης υλικού για τραπεζικές εγκαταστάσεις και επίσης για άλλους κλάδους.

Blowfish

Για να αντικαταστήσει τις προσεγγίσεις του Triple DES, το Blowfish αναπτύχθηκε κυρίως. Αυτός ο αλγόριθμος κρυπτογράφησης χωρίζει τα μηνύματα σε ρολόγια με 64 bit και κρυπτογραφεί αυτά τα ρολόγια ξεχωριστά. Το συναρπαστικό χαρακτηριστικό που βρίσκεται στο Blowfish είναι η ταχύτητα και η αποτελεσματικότητά του. Καθώς αυτός είναι ένας ανοιχτός αλγόριθμος για όλους, πολλοί κέρδισαν τα οφέλη από την εφαρμογή αυτού. Κάθε πεδίο του τομέα πληροφορικής που κυμαίνεται από λογισμικό έως ηλεκτρονικό εμπόριο χρησιμοποιεί αυτόν τον αλγόριθμο καθώς δείχνει εκτεταμένες δυνατότητες για προστασία με κωδικό πρόσβασης. Όλα αυτά επιτρέπουν σε αυτόν τον αλγόριθμο να είναι πιο εμφανής στην αγορά.

RSA

Ένας από τους αλγόριθμους κρυπτογράφησης δημόσιου κλειδιού που χρησιμοποιείται για την κρυπτογράφηση πληροφοριών που μεταδίδονται μέσω του Διαδικτύου. Ήταν ένας ευρέως χρησιμοποιούμενος αλγόριθμος στις μεθοδολογίες GPG και PGP. Το RSA κατατάσσεται σε συμμετρικό τύπο αλγορίθμων καθώς εκτελεί τη λειτουργία του χρησιμοποιώντας δύο πλήκτρα. Ένα από τα κλειδιά χρησιμοποιείται για κρυπτογράφηση και το άλλο για σκοπούς αποκρυπτογράφησης.

Twofish

Αυτός ο αλγόριθμος εφαρμόζει κλειδιά για να παρέχει ασφάλεια και καθώς εμπίπτει στη συμμετρική μέθοδο, απαιτείται μόνο ένα κλειδί. Τα κλειδιά αυτού του αλγορίθμου έχουν μέγιστο μήκος 256 bit. Από τους πιο διαθέσιμους αλγόριθμους, το Twofish είναι γνωστό κυρίως από την ταχύτητά του και είναι ιδανικό για εφαρμογή τόσο σε εφαρμογές υλικού όσο και σε λογισμικό. Επίσης, είναι ένας ανοιχτός προσβάσιμος αλγόριθμος και έχει εκτελεστεί από πολλούς.

AES (Προηγμένο πρότυπο κρυπτογράφησης)

Αυτή είναι η πιο αξιόπιστη τεχνική αλγορίθμου από τη διοίκηση των ΗΠΑ και πολλές άλλες επιχειρήσεις. Παρόλο που αυτό λειτουργεί αποτελεσματικά σε μορφή κρυπτογράφησης 128-bit, τα 192 και 256 bit χρησιμοποιούνται κυρίως για τεράστιες δραστηριότητες κρυπτογράφησης. Όντας τόσο άτρωτο σε όλα τα συστήματα hacking, η τεχνική AES δέχεται εκτεταμένα χειροκροτήματα για την κρυπτογράφηση πληροφοριών στον ιδιωτικό τομέα.

Εφαρμογές κρυπτογραφίας

Αιτήσεις για κρυπτογράφηση ως κατωτέρω.

Συμβατικά, η κρυπτογραφία ήταν σε εφαρμογή μόνο για λόγους ασφαλείας. Σφραγίδες κεριών, υπογραφές χεριών και λίγα άλλα είδη ασφάλεια Οι μέθοδοι χρησιμοποιήθηκαν γενικά για να διασφαλιστεί η αξιοπιστία και η ακρίβεια του πομπού. Και με την άφιξη των ψηφιακών μεταδόσεων, η ασφάλεια καθίσταται πιο απαραίτητη και στη συνέχεια οι μηχανισμοί κρυπτογράφησης άρχισαν να ξεπερνούν τη χρήση του για τη διατήρηση της απόλυτης μυστικότητας. Μερικές από τις εφαρμογές της κρυπτογραφίας συζητούνται παρακάτω.

Διατήρηση του απορρήτου στην αποθήκευση

Η κρυπτογραφία επιτρέπει την αποθήκευση των κρυπτογραφημένων δεδομένων επιτρέποντας στους χρήστες να μείνουν πίσω από τη μεγάλη τρύπα καταστρατήγησης από τους χάκερ.

Αξιοπιστία στη μετάδοση

Μια συμβατική προσέγγιση που επιτρέπει την αξιοπιστία είναι η πραγματοποίηση ενός αθροίσματος ελέγχου των πληροφοριών που κοινοποιούνται και στη συνέχεια η επικοινωνία του αντίστοιχου αθροίσματος ελέγχου σε κρυπτογραφημένη μορφή. Όταν λαμβάνεται τόσο το άθροισμα ελέγχου όσο και τα κρυπτογραφημένα δεδομένα, τα δεδομένα συνοψίζονται ξανά και συγκρίνονται με το ελεγμένο άθροισμα ελέγχου μετά τη διαδικασία αποκρυπτογράφησης. Έτσι, αποτελεσματικοί κρυπτογραφικοί μηχανισμοί είναι πιο σημαντικοί για να διασφαλιστεί η αξιοπιστία στη μετάδοση μηνυμάτων.

Έλεγχος ταυτότητας

Η κρυπτογραφία συνδέεται στενά με την προσέγγιση της χρήσης κωδικών πρόσβασης και τα καινοτόμα συστήματα πιθανώς χρησιμοποιούν ισχυρές κρυπτογραφικές μεθόδους μαζί με τις φυσικές μεθόδους ατόμων και συλλογικών μυστικών που προσφέρουν εξαιρετικά αξιόπιστη επαλήθευση ταυτότητας.

Παραδείγματα

ο παραδείγματα κρυπτογράφησης Συμπεριλάβετε τα ακόλουθα.

Ένα από τα σημαντικότερα παραδείγματα κρυπτογράφησης κρυπτογραφίας αυτές τις μέρες είναι η κρυπτογράφηση από άκρο σε άκρο στο WhatsApp. Αυτή η δυνατότητα περιλαμβάνεται στο WhatsApp μέσω του μοντέλου ασυμμετρίας ή μέσω μεθόδων δημόσιου κλειδιού. Εδώ μόνο το προοριζόμενο μέλος γνωρίζει για το πραγματικό μήνυμα. Μόλις ολοκληρωθεί η εγκατάσταση του WhatsApp, καταχωρούνται δημόσια κλειδιά στον διακομιστή και μετά μεταδίδονται μηνύματα.

Η επόμενη εφαρμογή κρυπτογραφίας σε πραγματικό χρόνο είναι οι ψηφιακές υπογραφές. Στην περίπτωση που δύο πελάτες είναι απαραίτητοι για την υπογραφή εγγράφων για μια επιχειρηματική συναλλαγή. Αλλά όταν δύο πελάτες δεν συναντιούνται ποτέ, μπορεί να μην πιστεύουν ο ένας στον άλλο. Στη συνέχεια, η κρυπτογράφηση στις ψηφιακές υπογραφές διασφαλίζει ενισχυμένο έλεγχο ταυτότητας και ασφάλεια.

Καθώς οι κυβερνοεπιθέσεις εξελίσσονται συνεχώς, η ασφάλεια πρέπει να είναι πιο απαραίτητη και έτσι οι μεθοδολογίες κρυπτογράφησης γίνονται επίσης πιο εμφανείς. Αυτά τα κρυπτογραφικοί αλγόριθμοι όχι μόνο απογοήτευση των δραστηριοτήτων πειρατείας, αλλά δεν δείχνει κανένα περιθώριο για την εμφάνιση αυτών των δραστηριοτήτων. Λάβετε την ιδέα ποια είναι τα άλλα εργαλεία και τεχνολογίες που διατίθενται σε κρυπτογραφικά σενάρια;